Qu'est-ce qu'un pare-feu de nouvelle génération ?

Gartner l'a proposé en 2009. Le pare-feu de nouvelle génération (NGFW) est une évolution des pare-feu traditionnels (y compris l'UTM traditionnel). La protection de la sécurité des réseaux devenant de plus en plus complexe et la situation sécuritaire se détériorant progressivement, les pare-feu traditionnels ne peuvent plus faire face aux nouvelles menaces du réseau. La naissance de NGFW permet de visualiser les menaces externes du réseau, ce qui peut répondre pleinement aux besoins des utilisateurs en matière de défense et de gestion du réseau.

Des capacités de reconnaissance des applications plus robustes, une défense active contre les menaces inconnues et l'intégration de plusieurs méthodes de détection des menaces sont les caractéristiques les plus importantes du NGFW qui distinguent les équipements de sécurité réseau traditionnels. Il s'agit également d'une nécessité pour les entreprises dans l'environnement réseau d'aujourd'hui.

- La visibilité multidimensionnelle et le contrôle granulaire améliorent l'efficacité de l'entreprise au quotidien.

- Protection complète contre les menaces des couches 2-7, protection à 360° de votre réseau.

- Forte adaptabilité du réseau, scénarios de déploiement riches.

- Architecture matérielle et logicielle entièrement parallèle, expérience professionnelle de haute performance.

Applications Typiques du Pare-feu de Nouvelle Génération

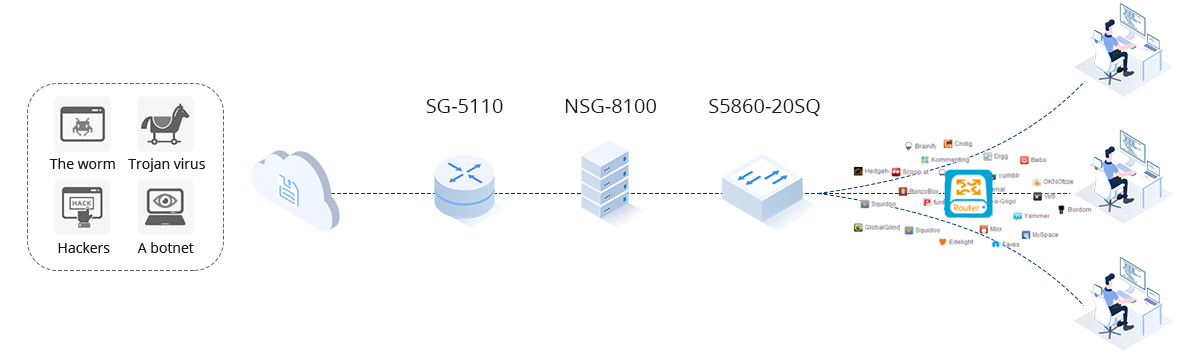

Grâce à la technologie de prévention des intrusions basée sur la détection approfondie des applications et des protocoles et sur l'analyse des principes d'attaque, les NGFW de la série FS NSG peuvent filtrer efficacement les virus, les chevaux de Troie, les vers, les logiciels espions, les attaques par vulnérabilité, les attaques par évasion et autres menaces de sécurité. Il fournit aux entreprises une protection complète de la sécurité du réseau des couches 2-7 et offre d'excellentes performances en matière de protection de la sécurité. La série NSG peut être déployée dans divers secteurs tels que le gouvernement, la finance, les entreprises, l'éducation, etc. Elle est largement utilisée dans de multiples scénarios d'application réseau tels que la périphérie d'un réseau d'entreprise, la protection des serveurs et l'interconnexion VPN des filiales.

Sécurité de la Périphérie du Réseau d'Entreprise

- Une largeur de bande d'exportation élevée exige des performances NAT élevées.

- Beaucoup de liens sortants, environnement sortant compliqué.

- Des applications massives doivent être diffusées à l'extérieur, occupant beaucoup d'adresses IP publiques.

- Nécessité de garantir la largeur de bande des entreprises et des services clés dont la largeur de bande est limitée.

- Le contrôle du comportement sur Internet est remis en question. Il faut se défendre efficacement contre les menaces de sécurité sur Internet.

- Technologie NAT/PAT haute performance et évolutive.

- Technologie professionnelle d'équilibrage de la charge des liens et de drainage des applications.

- Technologie SmartDNS.

- Identification puissante des applications et stratégies riches de contrôle du trafic.

- Prise en charge de la journalisation et de l'audit du NAT par nom réel.

- Surveillance et défense complètes contre les menaces.

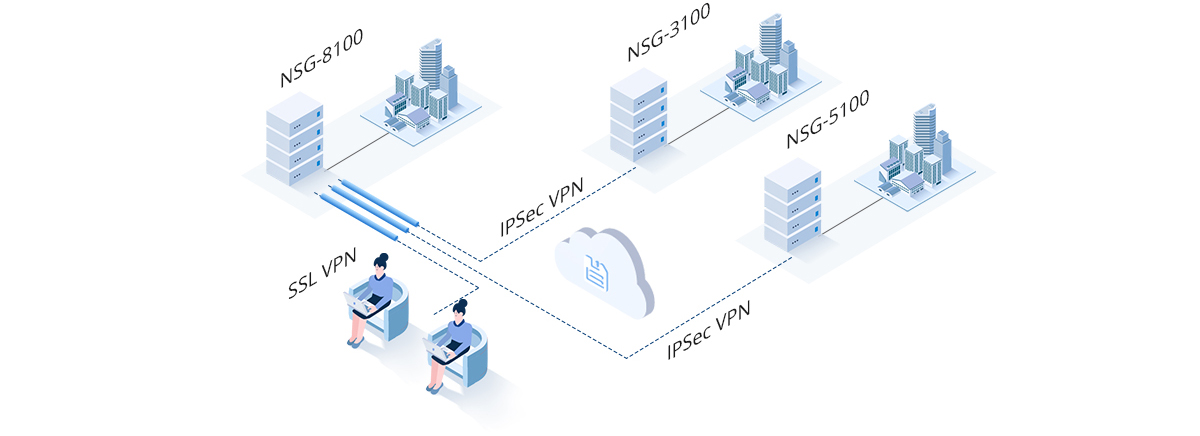

Interconnexion VPN des Succursales

- Trop de branches, d'où une exploitation et une maintenance réduites

- capacité de la plupart des branches.

- Aucune garantie de sécurité pour la transmission des données entre les succursales et le siège social.

- Trop de voyageurs d'affaires ont besoin d'un accès à distance aux réseaux de leur entreprise.

- Nécessité de contrôler les autorisations d'accès des utilisateurs et des ressources occupées.

- Déploiement, surveillance et gestion centralisés.

- Cryptage et vérification des données pour éviter toute fuite de données.

- Technologies d'interconnexion VPN riches pour réaliser une interconnexion multi-scène.

- Contrôle d'accès basé sur l'identité de l'employé.

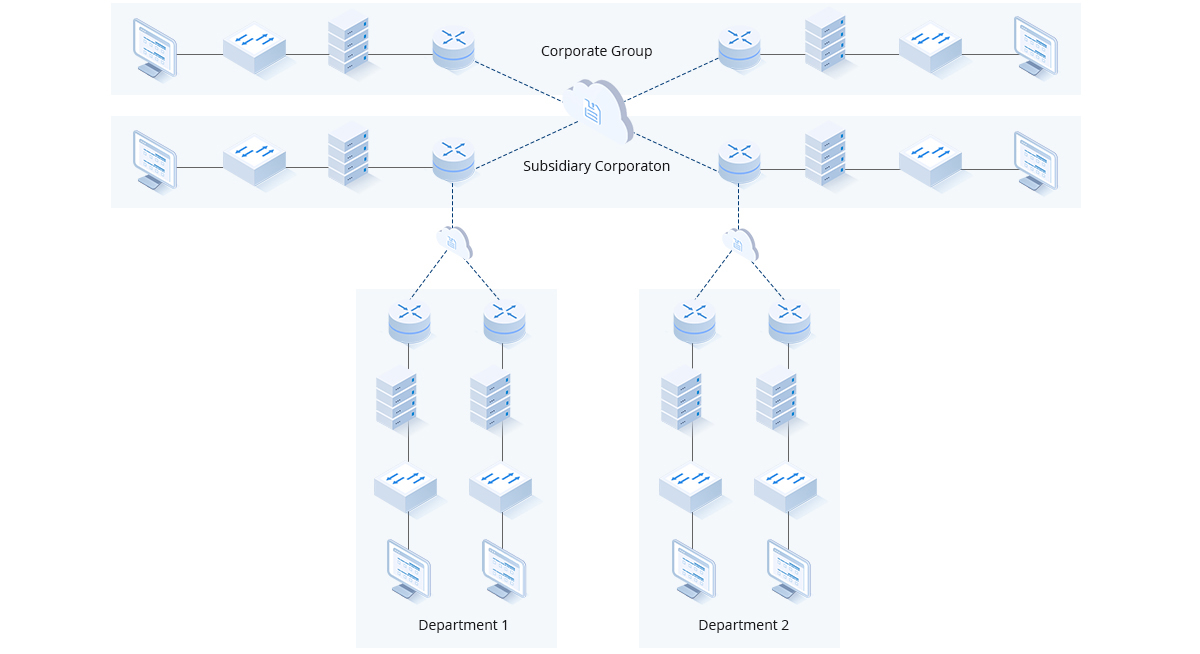

Isolation de l'Intranet

- Il est nécessaire d'empêcher les accès non autorisés et les attaques malveillantes dans le réseau privé.

- Nécessité de prévenir les attaques par intrusion, les infections virales et autres menaces provenant d'autres unités.

- Il est nécessaire de contrôler l'accès et l'audit des journaux parmi les utilisateurs du réseau.

- Effectuer un contrôle d'accès flexible et une détection et une défense contre les intrusions dans le réseau privé en respectant l'autorité de toutes les unités.

- Détection et défense intelligentes contre les menaces pour prévenir les attaques d'infiltration, les programmes malveillants, les chevaux de Troie, les virus et autres menaces provenant d'autres unités.

- Prend en charge de nombreuses fonctions de journalisation, fournit un stockage local des journaux et des enregistrements sécurisés qui sautent aux yeux.

Créer vos Solutions OEM

Port | 5 x GE, 4 x Combo | 6 x GE, 4 x SFP | 4x GE, 4x SFP, 2x SFP+ |

Débit du Pare-feu | 2.5Gbps | 6Gbps | 10Gbps |

Débit du VPN d'IPsec | 1Gbps | 3Gbps | 6Gbps |

Capacité AV | 700Mbps | 1.2Gbps | 3Gbps |

Débit d'IPS | 1Gbps | 1.8Gbps | 4Gbps |

Débit de NGFW | 650Mbps | 1Gbps | 3Gbps |

Capacité de Protection contre les Menaces | 500Mbps | 800Mbps | 2Gbps |

Nouvelles Sessions par Seconde | 50,000 | 80,000 | 170,000 |

Nombre Maximal de Sessions Simultanées | 1M | 2M | 6M |

Utilisateurs VPN SSL (par Défaut/Maximum) | 8/1,000 | 8/2,000 | 8/8,000 |